CI/CD işlem hattı nedir ve güvenlikle ne ilgisi vardır?

Bu blog yazısında, bu soruyu cevaplayacağız ve size bilgi ci/cd boru hattınızın mümkün olduğunca güvenli olduğundan nasıl emin olacağınız hakkında.

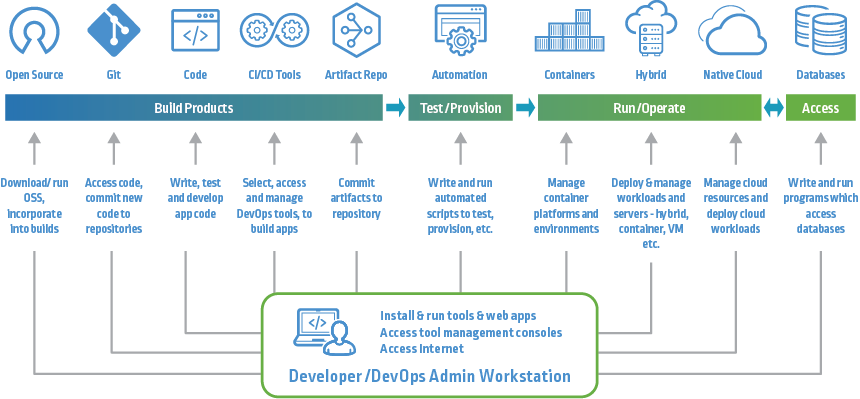

CI/CD işlem hattı, yazılımın oluşturulmasını, test edilmesini ve yayınlanmasını otomatikleştiren bir süreçtir. Hem bulut tabanlı hem de şirket içi uygulamalar için kullanılabilir. Sürekli entegrasyon (CI), kod değişikliklerini günde birkaç kez paylaşılan bir havuza entegre etmeye yönelik otomatik süreci ifade eder.

Bu, geliştiricilerin kod değişiklikleri arasındaki çakışma olasılığını azaltmaya yardımcı olur. Sürekli teslimat (CD), değişiklikleri bir test veya üretim ortamına otomatik olarak dağıtarak işleri bir adım öteye taşır. Bu şekilde, yeni özellikleri veya hata düzeltmelerini kullanıcılarınıza hızlı ve güvenli bir şekilde dağıtabilirsiniz.

CI/CD ardışık düzeni kullanmanın faydalarından biri, yazılım kalitesini artırmaya ve riskleri azaltmaya yardımcı olabilmesidir. Kod değişiklikleri otomatik olarak oluşturulduğunda, test edildiğinde ve dağıtıldığında, hataları erkenden yakalamak daha kolaydır. Bu, uzun vadede zamandan ve paradan tasarruf etmenizi sağlar, çünkü daha sonra çok sayıda hatayı düzeltmeniz gerekmeyecektir. Ek olarak, konuşlandırmaların otomatikleştirilmesi, insan hatasına daha az yer olduğu anlamına gelir.

Ancak, bir CI/CD ardışık düzeni kurmak, bazı özelliklerle birlikte gelir. güvenlik riskleri farkında olmanız gereken şey. Örneğin, bir saldırgan CI sunucunuza erişim kazanırsa, derleme sürecinizi manipüle edebilir ve yazılımınıza kötü amaçlı kod ekleyebilir. CI/CD işlem hattınızı korumak için güvenlik önlemlerinin alınması bu nedenle önemlidir.

CI/CD işlem hattınızın güvenliğini sağlamak için yapabileceğiniz şeylerden bazıları şunlardır:

– Kod değişiklikleriniz için özel bir git deposu kullanın. Bu şekilde, yalnızca depoya erişimi olan kişiler kodu görüntüleyebilir veya kodda değişiklik yapabilir.

– CI sunucunuz için iki faktörlü kimlik doğrulamayı kurun. Bu, ekstra bir güvenlik katmanı ekler ve saldırganların erişim kazanmasını zorlaştırır.

– Şifreleme ve kullanıcı yönetimi gibi yerleşik güvenlik özelliklerine sahip güvenli bir Sürekli Entegrasyon aracı kullanın.

Bunları takip ederek en iyi uygulamalar, CI/CD işlem hattınızı güvende tutmanıza yardımcı olabilir ve yazılımınızın yüksek kalitede olmasını sağlayabilirsiniz. Bir CI/CD ardışık düzeninin güvenliğini sağlamak için başka ipuçlarınız var mı? Yorumlarda bize bildirin!

CI/CD ardışık düzenleri ve bunların nasıl kurulacağı hakkında daha fazla bilgi edinmek ister misiniz?

DevOps en iyi uygulamaları hakkında daha fazla gönderi için bizi izlemeye devam edin. Yerleşik güvenlik özelliklerine sahip bir Sürekli Entegrasyon aracı arıyorsanız, AWS'deki güvenli Jenkins CI platformumuza önceden erişim için contact@hailbytes.com adresinden bize e-posta gönderin. Platformumuz, verilerinizi güvende tutmanıza yardımcı olmak için şifreleme, kullanıcı yönetimi ve rol tabanlı erişim kontrolü içerir. Bugün ücretsiz deneme için e-posta gönderin. Bir dahaki sefere kadar okuduğunuz için teşekkürler.